Hajime! Один из немногих вирусов для IoT-устройств

27 марта 2019

Не так давно, исследовательская группа Rapidity Networks обнаружила на своем Honeypot(ресурс представляющий собой приманку для злоумышленников) подозрительный трафик. Так вот, очень быстро, в расставленные ловушки угодил очередной вирус, похожий на ранее обнаруженный Mirai, по крайней мере технология заражения была похожа. Но как только специалисты стали разбираться подробнее, они поняли, что это не копия а принципиально новый зловредный продукт.

Находка оказалась полноценным сетевым червем, который может объединять зараженные устройства в свои ботнеты. Стоит сказать, что работает от из под Linux. Троян получил кодовое название Hajime! Примерный перевод «начали», оно используется в традиционных японских единоборствах, как команда к началу боя. Этот бой между трояном и IoTустройствами все еще продолжается.

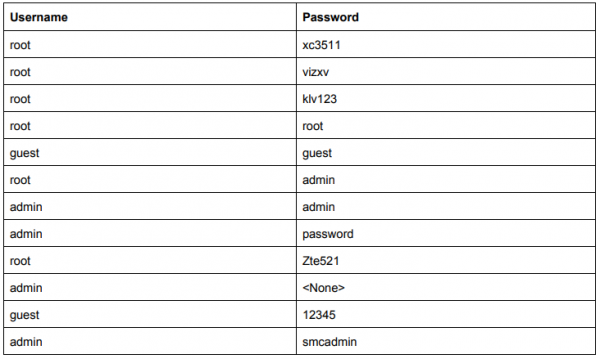

Архитектура трояна предполагает генератор, который генерирует для себя случайный диапазон IP-адресов, за исключением локальных и служебных. После этого, полученный массив попадает к сканеру. Сканер в свою очередь, пытается установить Telnet-соединение с каждым адресом посредством попыток коннекта через протокол TCP на 23-й порт. В случае удачного соединения, методом брута, начинается перебор данных из собственного словаря. Набор логинов и паролей очень похож на такой же набор у Mirai, за исключением добавленных пары значений Admin/5up и root/5up, которые нужны для атак на некоторые модели роутеров Atheros и TP-Link, у которых установлена стоковая прошивка. Особенность Hajime в отличие от сравниваемого Mirai в том, что первый, перебирает данные из словаря строго по порядку, и в случае неудачного коннекта, создает новое Telnet-соединение, отключая старое, в отличие от Mirai, который перебирал данные в случайном порядке.

Разработчики Hajime рассчитывали на то, что в большинстве своем, пользователи IoT устройств редко задумываются об их безопасности и редко когда меняют стандартные параметры, поэтому много значений в массиве логинов и паролей это стандартные доступы для всевозможных устройств. Самый частый логин – admin, а пароль 12345. Троян не использует мощных или изощренных методов взлома, а всего лишь перебирает логины и пароли из стандартного списка, поэтому не стоит его опасаться, если Вы часто пеняете пароли на своих устройствах.

Если все такие зловред получает доступ к устройству, он отправляет ему команду "enable", для запуска командной строки с расширенными правами. Далее отправляется команда "system", с помощью которой происходит переход к системным настройкам, после чего запускается интерпретатор командой "shell". Далее для проверки успешности действий, троян передает команду, с помощью которой узнает доступность shell. Если на данном этапе не происходит успешно, троян начинает захвата устройства.

После проверки того, что Hajime находится в среде Linux, и имеет полный права, начинается исследование устройства. Прежде всего он полностью сканирует устройство проверяя доступные для записи директории. Найдя первую такую папку, в случае если она не является системной, происходит еще одна проверка возможности записи файлов в ней и наличие бинарных зловредных файлов в ней. Как только папка удовлетворяет всем условиям, начинается процесс сканирования устройства на предмет используемого процессора. После определения процессора, на устройство скачивается исполняющий ELF-файл, созданный для его архитектуры, в котором и "зашит" зловред. Список поддерживаемых процессоров выглядит так: Intel с любой разрядностью, ARMверсий 5 и 7 а также MIPS.

По примерным подсчетам, за 3 дня, ботнет произвел 860 000 сканирований, но количество успешных соединений затруднительно подсчитать.

До сих пор исследователи затрудняются ответить для чего данный червь пытается получить доступ к устройствам, ведь никаких вредоносных действий он не производит, никакой передачи конфиденциальной информации, никаких DDOS-атак, тем не менее рекомендуется защищаться, например, комплексными решениями McAfee. Кроме заражения устройств своим кодом и объединения их в единую сеть, никаких других действий Hajime не предпринимает, по крайней мере до сих пор.

Русский язык

Русский язык Українська мова

Українська мова Интернет-магазин лицензионного

Интернет-магазин лицензионного